Sécuriser les technologies opérationnelles

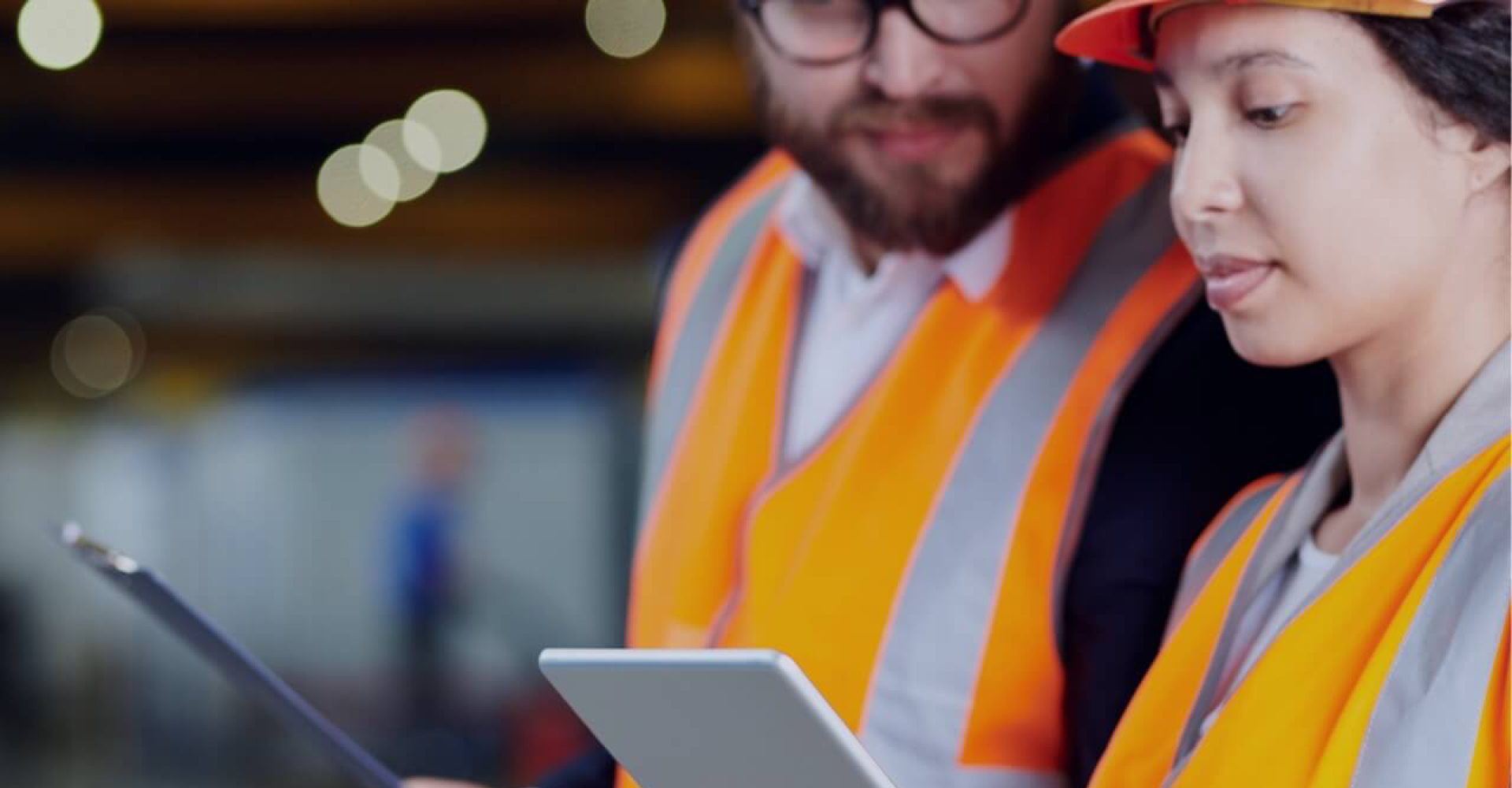

En ouvrant la voie à la convergence entre les technologies de l’information (IT) et les technologies opérationnelles (OT), l’Industrie 4.0 expose les entreprises à de nouveaux risques de sécurité qu’il convient de prévenir et contre lesquels elles doivent se défendre.

Convergence IT - OT

Vers la numérisation et l’automatisation

Pendant de nombreuses années, les systèmes industriels ont fonctionné de façon autonome, sous la surveillance d’opérateurs et en étant rarement, voire jamais, connectés à un réseau. À ce titre, ils ne présentaient guère d’intérêt pour les attaquants, dans la mesure où les technologies OT et IT n’étaient pratiquement jamais intégrées.

Aujourd’hui en revanche, les systèmes industriels évoluent vers la numérisation et l’automatisation dans le but d’apporter de nouvelles capacités et un niveau supérieur d’efficacité grâce à des innovations et des intégrations technologiques. L’accélération de la convergence des technologies informatique (IT) et opérationnelles (OT) améliore les performances opérationnelles, créant un paysage complexe où il est nécessaire de gérer les cybermenaces, les vulnérabilités et les risques.

Faire face à l’essor des cybermenaces

Améliorer et sécuriser la résilience opérationnelle

Votre chaîne d’approvisionnement et votre environnement de contrôle industriel (ICS) sont-ils vulnérables ?

La plateforme CylancePROTECT ne se contente pas de stopper les brèches : elle les empêche de se produire.

Préparer

Prévenir

Intervenir

Tous les secteurs industriels se caractérisent par une orientation opérationnelle particulière. Cependant, nombre d’entre eux s’appuient sur des infrastructures physiques étendues, ce qui implique le développement d’une approche systématique sur mesure pour évaluer et maintenir la posture de sécurité de leurs systèmes de contrôle industriel (ICS), architectures, systèmes et appareils traditionnels, sans procéder au moindre remplacement.

- Hans-Peter Bauer, senior vice-président de BlackBerry en charge des ventes Cybersécurité dans la région EMEA.