Sorgen Sie für sichere Produktivität – von überall aus

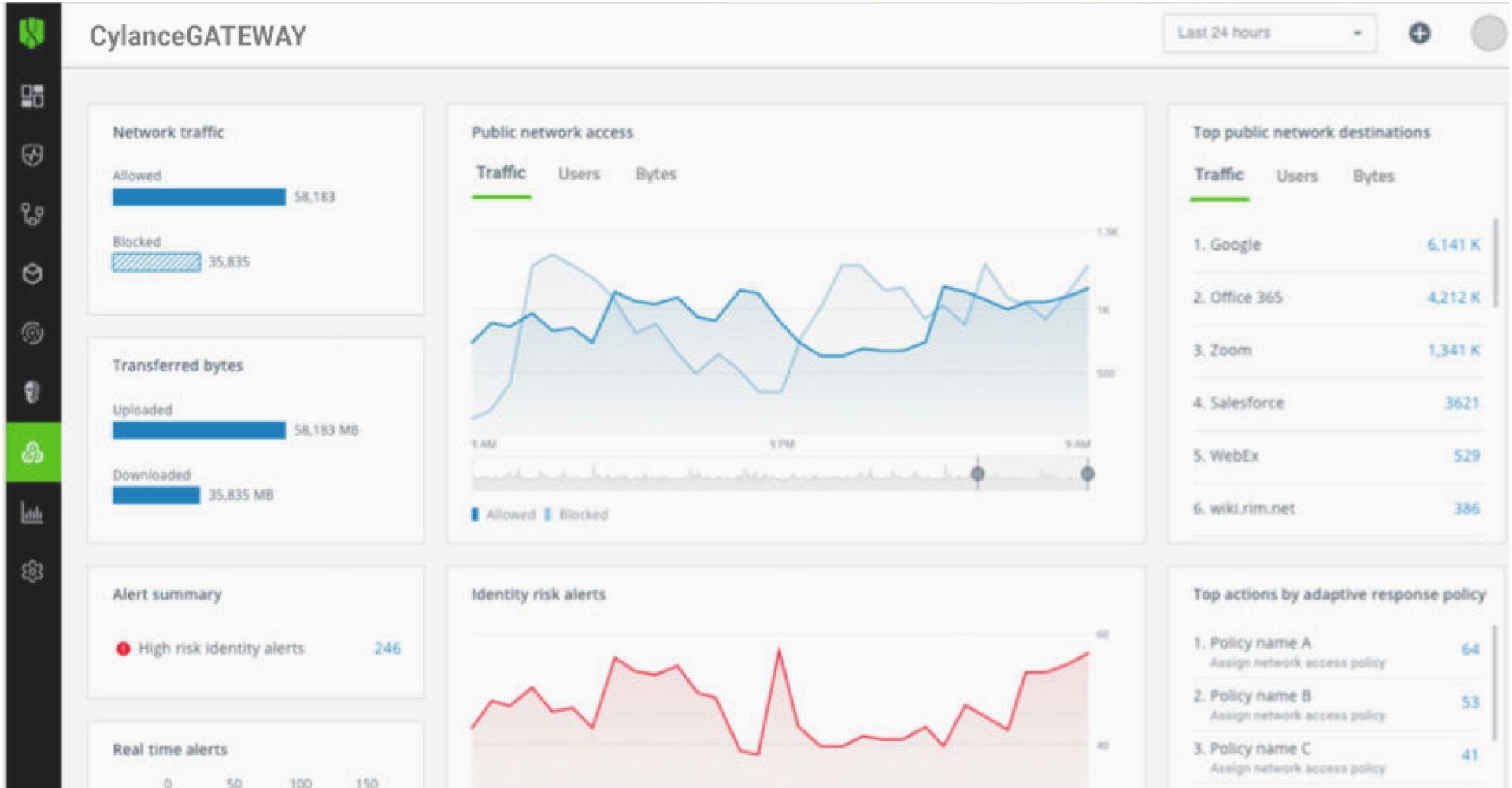

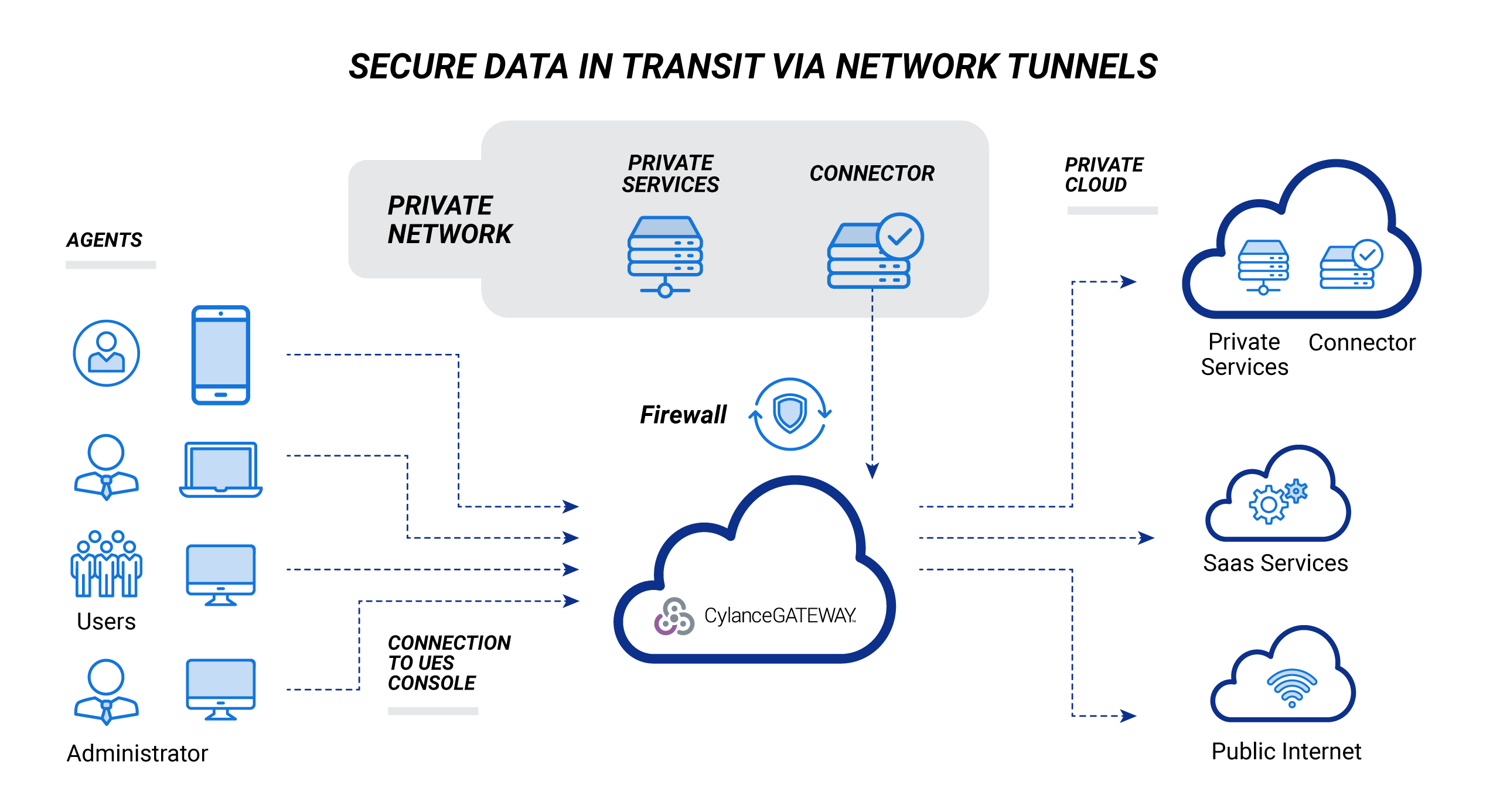

CylanceGATEWAY schützt den Zugriff auf private Apps, unabhängig davon, wo sich diese befinden. Ob On-Premise oder in der Cloud.

Reduzieren Sie das Netzwerkrisiko

Gewähren Sie überall und jederzeit Zugriff

Ersetzen Sie Ihr VPN

KI-gestützter, adaptiver und sicherer Zugriff

CylanceGATEWAY verlagert Ihre Netzwerksicherheit in die Cloud, wo sich auch Ihre Anwender und Apps befinden. Es nutzt KI zur kontinuierlichen Analyse, um die Vertrauenswürdigkeit zu bestimmen, die Zugangsprivilegien eines Remote-Anwenders festzulegen und passt die Vertrauensstufe im laufenden Betrieb an. Ausschlaggebend sind die Antworten auf die folgenden Fragen:

- Ist die IP-Adresse des Anwenders vertrauenswürdig?

- Ist der derjenige, der zugreift, auch der, der er vorgibt zu sein?

- Ist das Verhalten typisch?

Network Threat Detection ohne Produktivitätseinbußen

Trennen Sie berufliche und private Apps

Source-IP-Pinning

Zugriff über eine App – nicht über das Netzwerk

CylanceGATEWAY Anwendungsfälle

CylanceGATEWAY löst zahlreiche Probleme, mit denen Unternehmen aktuell kämpfen.

Entscheiden Sie sich für Zero Trust

Verbesserte Zusammenarbeit

Fusionen, Zukäufe und Verkäufe

Transparenz in Echtzeit

Differenzierte Richtlinienverwaltung

VPN-Ersatz

Ressourcen

CylanceGATEWAY FAQ

Was ist CylanceGATEWAY?

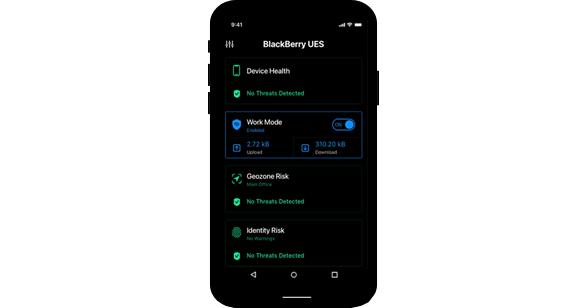

CylanceGATEWAY ist eine Cloud-native, KI-basierte Zero Trust Network Access (ZTNA) Lösung von BlackBerry. Damit können Remote-Mitarbeiter mit verwalteten und privaten Geräten über jedes Netzwerk eine sichere Verbindung zu jeder App, öffentlichen oder privaten Cloud herstellen.

Was ist Zero Trust Network Access?

Mit Zero Trust Network Access, kurz ZTNA, schützen Sie sich vor unzähligen bekannten und neuen Cyberbedrohungen. Denn es ist ein hochsicheres und anpassungsfähiges Framework. Es beruht auf wirksamen Zero-Trust-Prinzipien, die auch den Zugriff von bekannten Entitäten und vertrauenswürdige Personen einschränken.

Mehr erfahrenWas sind die Vorteile von CylanceGATEWAY?

CylanceGATEWAY bietet Remote-Mitarbeitern Zugriff auf unternehmenseigene und cloudbasierte Ressourcen. Es verbessert die allgemeine Risikosituation Ihres Unternehmens, indem es unbefugten Anwendern den Zugriff auf Ihr Netzwerk verwehrt und Apps vor fremden Blicken schützt.

Ist CylanceGATEWAY dasselbe wie BlackBerry Gateway?

BlackBerry Gateway wurde 2022 in CylanceGATEWAY umbenannt, um dem KI-Erbe in der Cybersecurity Rechnung zu tragen.

Was unterscheidet CylanceGATEWAY von VPN?

ZTNA bietet Ihnen gegenüber VPNs einen klaren Vorteil beim Support verteilter Belegschaften. ZTNA authentifiziert kontinuierlich alle Anwender, Geräte und den Kontext anhand des Zugriffs auf Daten und Apps im Netzwerk. VPNs hingegen arbeiten mit einer statischen Authentifizierung und gewähren Anwendern mit nur einer Autorisierung dauerhaft Zugriff auf das gesamte Netzwerk.

Präventive Cybersecurity-Lösungen von BlackBerry

BlackBerry Cyber Suite bietet eine Zero-Trust-Komplettlösung für das gesamte Spektrum an Geräten, Netzwerken, Anwendungen und Personen.

CylancePROTECT

CylanceOPTICS

CylanceGUARD

CylancePERSONA

Ihre ersten Schritte auf dem Weg zu CylanceGATEWAY

Wir sind für Sie da. Sprechen Sie mit einem BlackBerry Experten über Ihre spezifischen Cybersecurity-Anforderungen.